Theo Slash Gear, dù Microsoft đã có nhiều cố gắng nhưng vẫn chưa xóa nhòa thực tế rằng Windows là một hệ điều hành ‘rất dễ tổn thương’. Hệ điều hành của Microsoft trên các thiết bị có thể bị tấn công từ xa khi mọi người nhấp vào các liên kết đáng ngờ hoặc tải xuống phần mềm từ các nguồn không chính thức.

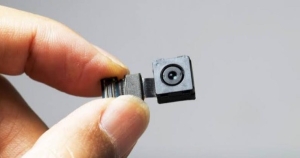

Tuy nhiên, sẽ có lúc việc khai thác xảy ra quá dễ dàng, chẳng hạn như khi bạn cắm chuột Razer vào máy tính. Sau đó, bắt đầu một quy trình cho phép hầu hết mọi người có quyền truy cập vật lý vào máy tính kiểm soát hệ thống với quyền quản trị viên.

Người dùng Windows đã quen với khái niệm "Cắm và chạy" (hay còn gọi là "Plug and Pray") – nơi các thiết bị ngoại vi mới "chỉ hoạt động" khi được cắm vào. Điều đó thường liên quan đến một chương trình tự động chạy để tải xuống, cài đặt trình điều khiển (driver) và thiết lập PC để nhận dạng thiết bị bên ngoài. Hệ thống này được sử dụng bởi hầu hết các phụ kiện Windows có uy tín. Nghĩa là lỗ hổng zero-day này có thể xuất hiện trên phần mềm nhiều thiết bị ngoại vi khác chứ khôn riêng gì chuột Razer.

Điều làm cho vấn đề trở nên nghiêm trọng hơn một chút là trình cài đặt phần mềm Razer’s Synapse khiến việc khai thác quá trình đó gần như quá dễ dàng. Synapse là ứng dụng cho phép người dùng định cấu hình phần cứng Razer của họ với các tính năng nâng cao, như ánh xạ lại các phím và nút. Trình cài đặt Synapse tự động chạy khi bạn cắm chuột Razer và đó cũng là cách để người lạ có thể tấn công vào hệ thống của bạn.

RazerInstaller.exe được chạy tự nhiên với các đặc quyền cấp hệ thống để thực hiện bất kỳ thay đổi nào đối với PC Windows. Tuy nhiên, nó cũng cho phép người dùng mở một phiên bản File Explorer với cùng quyền hạn và người dùng có thể khởi chạy PowerShell cho phép họ làm bất cứ điều gì với hệ thống, bao gồm cả cài đặt phần mềm độc hại. Sau khi không nhận được phản hồi từ Razer, nhà nghiên cứu bảo mật @jonhat đã quyết định công khai lỗ hổng bảo mật.

Need local admin and have physical access?

– Plug a Razer mouse (or the dongle)

– Windows Update will download and execute RazerInstaller as SYSTEM

– Abuse elevated Explorer to open Powershell with Shift+Right clickTried contacting @Razer, but no answers. So here’s a freebie pic.twitter.com/xDkl87RCmz

— jonhat (@j0nh4t) August 21, 2021

Tin tốt là việc khai thác này yêu cầu kẻ tấn công có quyền truy cập vật lý vào máy tính Windows mục tiêu và chuột Razer. Tất nhiên, việc mua 1 con chuột Razer là khá dễ dàng.

Mới đây, Razer đã thừa nhận lỗi và hứa sẽ đưa ra bản sửa lỗi ngay khi họ có thể. Tuy nhiên, giới bảo mật vẫn đang lo ngại các lỗ hổng tương tự có thể xuất hiện trên các thiết bị ngoại vi khác.